از طریق منوی جستجو مطلب مورد نظر خود در وبلاگ را به سرعت پیدا کنید

روش استفاده از فیلترهای Wireshark برای تجزیه و تحلیل ترافیک شبکه خود

سرفصلهای مطلب

Wireshark ابزاری با منبع باز است که به طور گسترده به عنوان استاندارد طلا برای تجزیه و تحلیل بسته های شبکه در نظر گرفته می شود. این امکان را به شما می دهد تا ترافیک شبکه زنده را ضبط کنید یا پرونده های ضبط از پیش ضبط شده را بازرسی کنید و داده ها را برای معاینه دقیق به بسته های جداگانه تقسیم کنید.

شما می توانید از Wireshark در سناریوهایی مانند عیب یابی مشکلات عملکرد شبکه (به عنوان مثال ، اتصالات آهسته یا بسته های رها شده) ، بررسی فعالیت مشکوک (مانند تشخیص بدافزار یا دسترسی غیرمجاز) استفاده کنید ، یا یادگیری روش عملکرد پروتکل مانند HTTP ، TCP یا DNS در محیط های واقعی.

برای مبتدیان ، آن را به عنوان پنجره ای به دنیای نامرئی ارتباطات شبکه فکر کنید ، و آنچه را که در پشت صحنه اتفاق می افتد هنگام مرور وب ، ارسال یک ایمیل یا پخش یک ویدیو ، فاش کنید. قدرت آن در توانایی خود در ارائه بینش های دانه ای نهفته است ، و آن را به ابزاری ضروری برای مدیران شبکه ، علاقه مندان به امنیت سایبری و هر کس در مورد روش عملکرد شبکه ها کنجکاو می شود.

در این آموزش ، شما یاد می گیرید که چگونه از فیلترهای نمایشگر Wireshark برای تجزیه و تحلیل ترافیک شبکه و تهدیدات امنیتی احتمالی استفاده کنید. Wireshark یک آنالایزر پروتکل قدرتمند شبکه است که می تواند بسته های شبکه را ضبط و جدا کند ، که برای متخصصان امنیت سایبری بسیار مهم است.

این چیزی است که ما پوشش خواهیم داد:

-

روش شروع Wireshark و تجزیه و تحلیل ترافیک شبکه

-

روش کار با پرونده های ضبط شبکه

-

درک رابط Wireshark

-

درک و استفاده از فیلترهای اصلی صفحه نمایش

-

تکنیک های پیشرفته فیلتر

-

تجزیه و تحلیل ترافیک مربوط به امنیت

-

تجزیه و تحلیل نمونه ترافیک و ایجاد ترافیک جدید

پیش نیازهای

قبل از شروع ، شما باید بدانید نحو اساسی لینوکس. می توانید آن را از طریق این درخت مهارت لینوکس یاد بگیرید.

اگر تازه وارد هستید نگران نباشید سیم – من همه چیز را همانطور که می رویم توضیح می دهم.

روش شروع Wireshark و تجزیه و تحلیل ترافیک شبکه

در این مرحله ، ما قصد داریم استفاده از Wireshark را شروع کنیم. ابتدا یاد می گیرید که چگونه آن را راه اندازی کنید. سپس ، شما یا ترافیک شبکه را ضبط می کنید یا از یک پرونده نمونه ارائه شده برای تجزیه و تحلیل استفاده می کنید. درک رابط Wireshark بسیار مهم است ، زیرا به شما در مشاهده و تجزیه و تحلیل داده های بسته کمک می کند.

نصب Wireshark روی اوبونتو 22.04

قبل از شروع استفاده از Wireshark ، باید آن را نصب کنید. باز terminal پنجره و دستورات زیر را اجرا کنید:

sudo apt update

sudo apt install wireshark -y

راه اندازی wireshark

برای شروع Wireshark ، باید یک باز کنید terminal پنجره با کلیک می توانید این کار را انجام دهید روی در terminal نماد در نوار وظیفه یا با فشار دادن Ctrl+Alt+Tبشر یک بار terminal باز است ، برای شروع Wireshark از یک دستور استفاده خواهید کرد. در terminalدستور زیر را تایپ کرده و Enter را فشار دهید:

wireshark

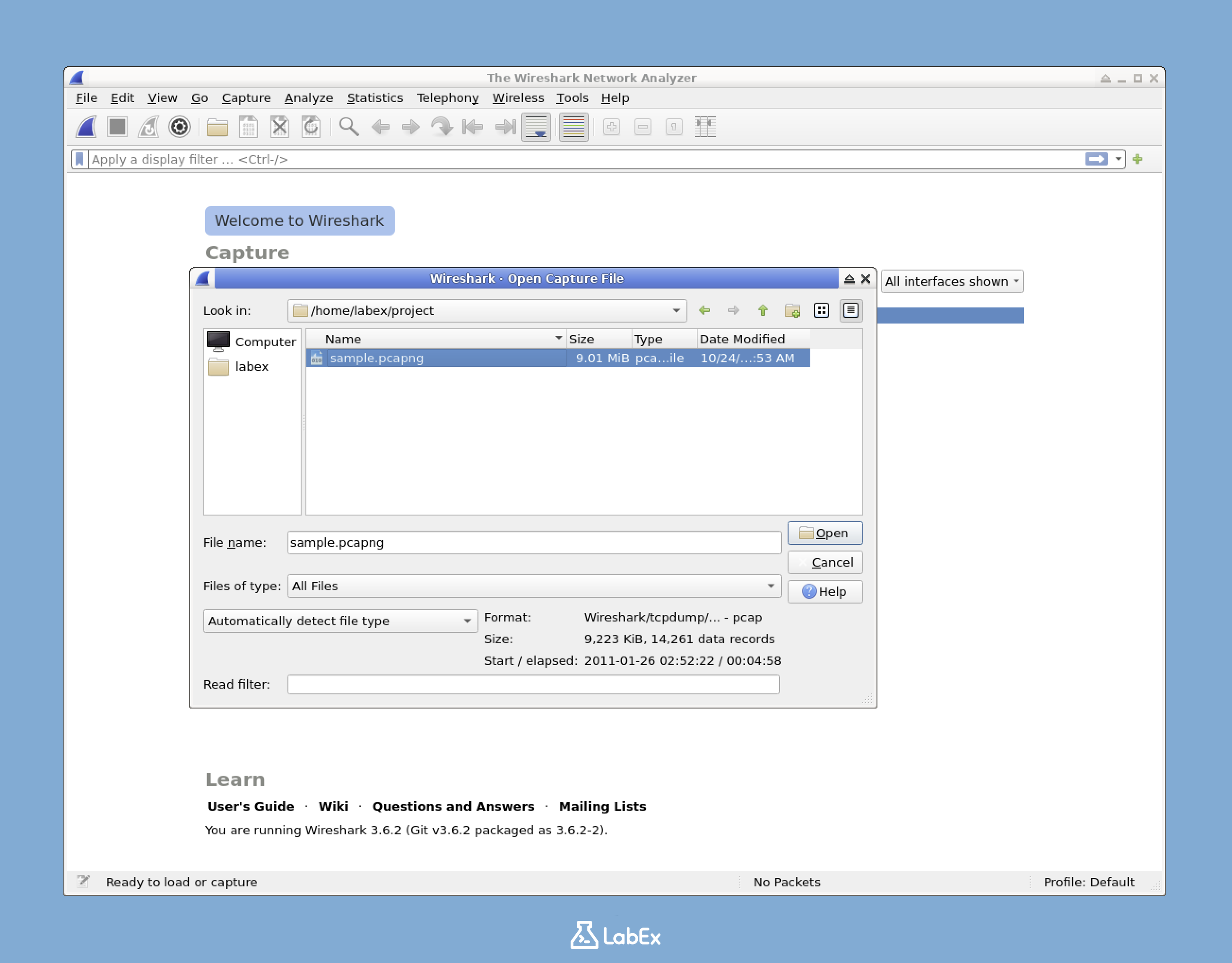

این دستور به سیستم شما می گوید برنامه Wireshark را شروع کند. پس از چند ثانیه ، Wireshark باز خواهد شد. شما باید پنجره ای شبیه به تصویر زیر را ببینید:

روش کار با پرونده های ضبط شبکه

برای این بخش از آموزش ، شما دو گزینه دارید:

گزینه 1: از پرونده نمونه ارائه شده استفاده کنید

# Download a sample packet capture file with mixed traffic

wget -q https://s3.amazonaws.com/tcpreplay-pcap-files/smallFlows.pcap -O /home/labex/project/sample.pcapng

# Make sure the user has access to the file

chmod 644 /home/labex/project/sample.pcapng

من یک پرونده ضبط نمونه را برای شما آماده کرده ام /home/labex/project/sample.pcapngبشر این پرونده شامل انواع ترافیک شبکه است که می توانید تجزیه و تحلیل کنید.

برای باز کردن این پرونده:

-

در Wireshark ، به File> Open بروید

-

به سمت

/home/labex/project/sample.pcapng -

روی “باز” کلیک کنید

این پرونده در Wireshark بارگذاری می شود و بسته های مختلفی را که قبلاً ضبط شده اند نشان می دهد.

گزینه 2: ترافیک خود را ضبط کنید

اگر ترجیح می دهید ترافیک خود را ضبط کنید:

-

در پنجره اصلی Wireshark ، به دنبال لیست رابط های شبکه موجود باشید.

-

پیدا کردن

eth1رابط در این محیط آزمایشگاه ،eth1رابط اصلی شبکه است که ما برای گرفتن بسته ها از آن استفاده خواهیم کرد. -

روی دو کلیک کردن روی

eth1بشر این عمل بلافاصله ضبط بسته را شروع می کند processبشر -

با افتتاح یک جدید ، برخی از ترافیک شبکه را ایجاد کنید terminal و دویدن:

curl www.google.com -

هنگامی که بسته های کافی را ضبط کرده اید (هدف حداقل 20-30 بسته) ، روی دکمه “توقف” مربع قرمز در نوار ابزار Wireshark کلیک کنید.

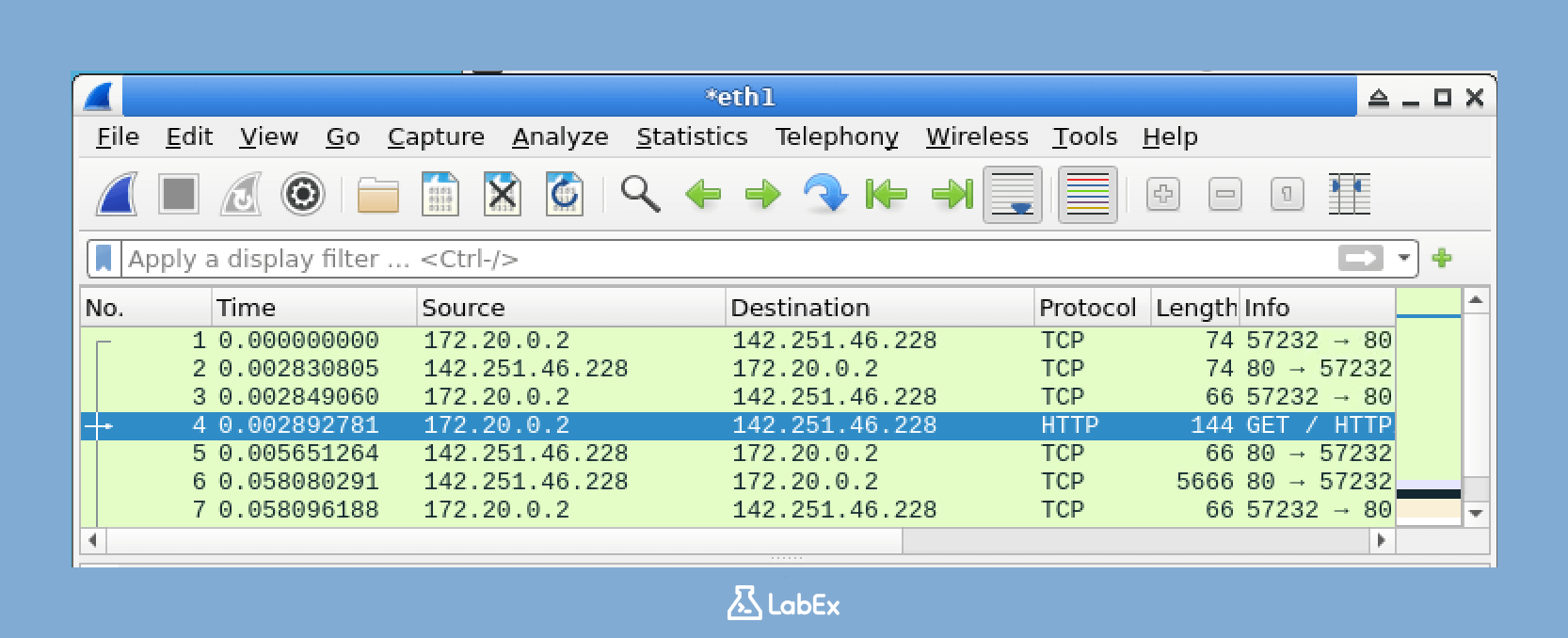

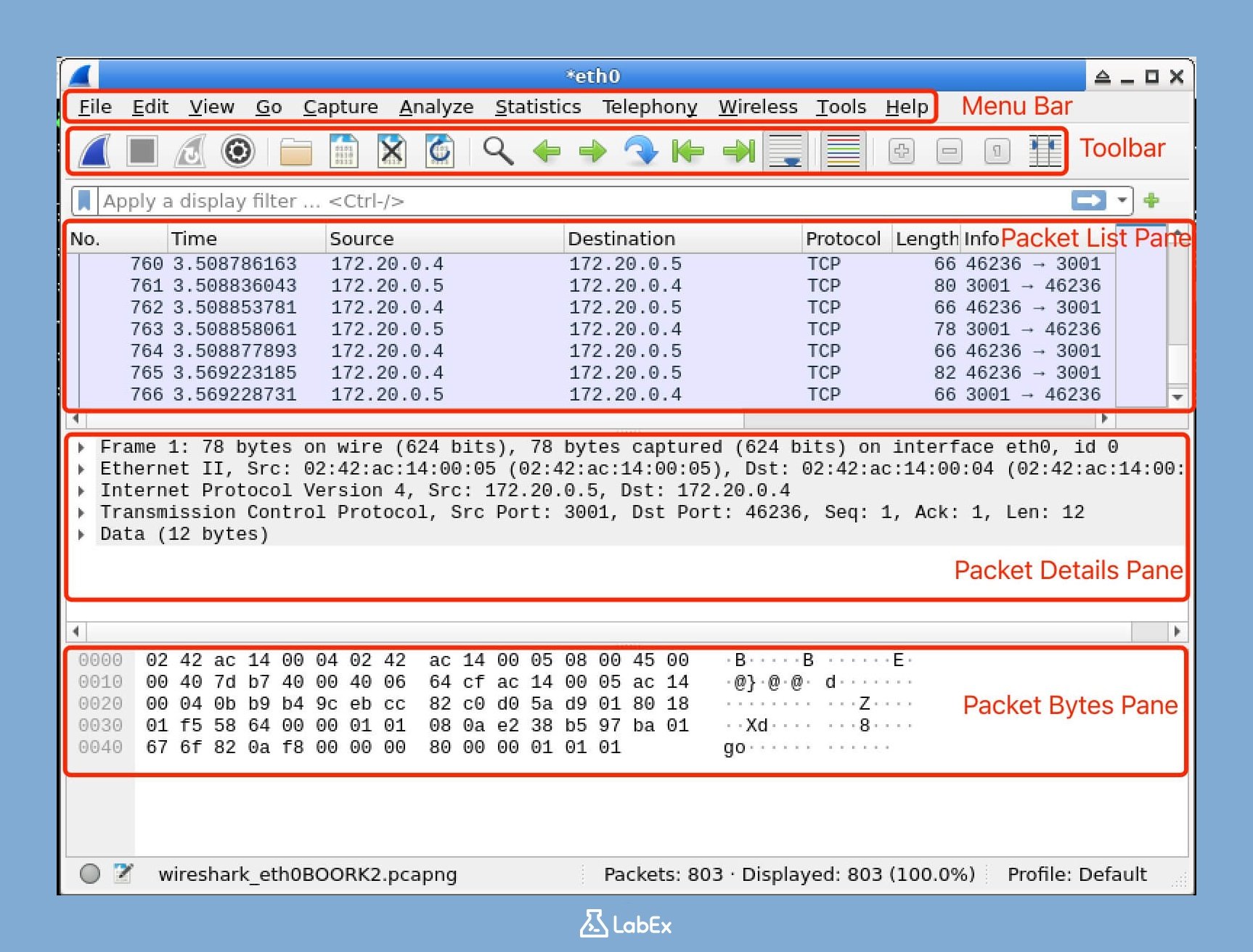

درک رابط Wireshark

رابط Wireshark به سه صفحه اصلی تقسیم می شود که هر کدام یک هدف خاص دارند:

-

لیست بسته (پانل بالا): این پانل تمام بسته های ضبط شده را به ترتیب دریافت شده نشان می دهد. این یک بررسی سریع از ترافیک ضبط شده به شما می دهد.

-

جزئیات بسته (پانل میانه): هنگامی که یک بسته را در پانل بالا انتخاب می کنید ، این پانل میانی جزئیات آن بسته را با فرمت سلسله مراتبی نشان می دهد. این ساختار بسته را تجزیه می کند و اطلاعاتی مانند آدرس های IP منبع و مقصد ، انواع پروتکل و موارد دیگر را نشان می دهد.

-

بایت بسته (پانل پایین): این پانل بایت های خام بسته انتخاب شده را با فرمت شش ضلعی نشان می دهد. این برای تجزیه و تحلیل عمیق مفید است ، به خصوص هنگامی که شما باید به داده های دقیق منتقل شده نگاه کنید.

برای دیدن روش کار این پانل ها ، کلیک کنید روی بسته های مختلف در صفحه بالا. جزئیات مربوطه و به روزرسانی بایت های خام را در پانل های میانی و پایین مشاهده خواهید کرد.

درک و استفاده از فیلترهای اصلی صفحه نمایش

در این مرحله ، ما قصد داریم فیلترهای نمایش را در Wireshark کشف کنیم. فیلترهای نمایش در هنگام تجزیه و تحلیل ترافیک شبکه ابزارهای اساسی هستند. آنها به شما در تمرکز کمک می کنند روی انواع خاصی از بسته ها به جای اینکه باید از تمام داده های ضبط شده استفاده کنید.

در پایان این بخش ، شما می دانید که فیلترهای نمایشگر چیست ، چرا مفید هستند و چگونه می توان از موارد اساسی برای جداسازی انواع خاصی از ترافیک شبکه استفاده کرد.

فیلترهای نمایشگر چیست؟

هنگامی که شما در حال تجزیه و تحلیل ترافیک شبکه هستید ، نگاه کردن به هر یک از بسته های ضبط شده می تواند بسیار زیاد باشد. شما معمولاً می خواهید تمرکز کنید روی انواع خاصی از بسته ها. این جایی است که فیلترهای نمایشگر Wireshark وارد می شوند. آنها به شما امکان می دهند فقط بسته هایی را نشان دهید که معیارهای خاصی را برآورده می کنند. این باعث تجزیه و تحلیل می شود process بسیار کارآمدتر زیرا شما وقت خود را تلف نمی کنید روی داده های بی ربط.

نمایش فیلترها در Wireshark از یک نحو ویژه استفاده کنید. این نحو شما را قادر می سازد بسته های مبتنی بر فیلتر روی ویژگی های مختلفی مانند پروتکل ها ، آدرس های IP ، درگاه ها و حتی محتوای بسته ها. درک این نحو برای استفاده مؤثر از فیلترهای نمایش مهم است.

نوار ابزار فیلتر

به بالای پنجره Wireshark نگاهی بیندازید. متوجه یک قسمت متن خواهید شد. این ممکن است با عنوان “یک فیلتر نمایشگر …” اعمال شود یا به سادگی “بیان …” را نشان دهید. این مکانی است که فیلترهای نمایشگر خود را وارد می کنید. هنگامی که یک فیلتر را وارد کرده و Enter را فشار دهید ، Wireshark از آن فیلتر استفاده می کند تا فقط بسته های مربوطه را نشان دهد.

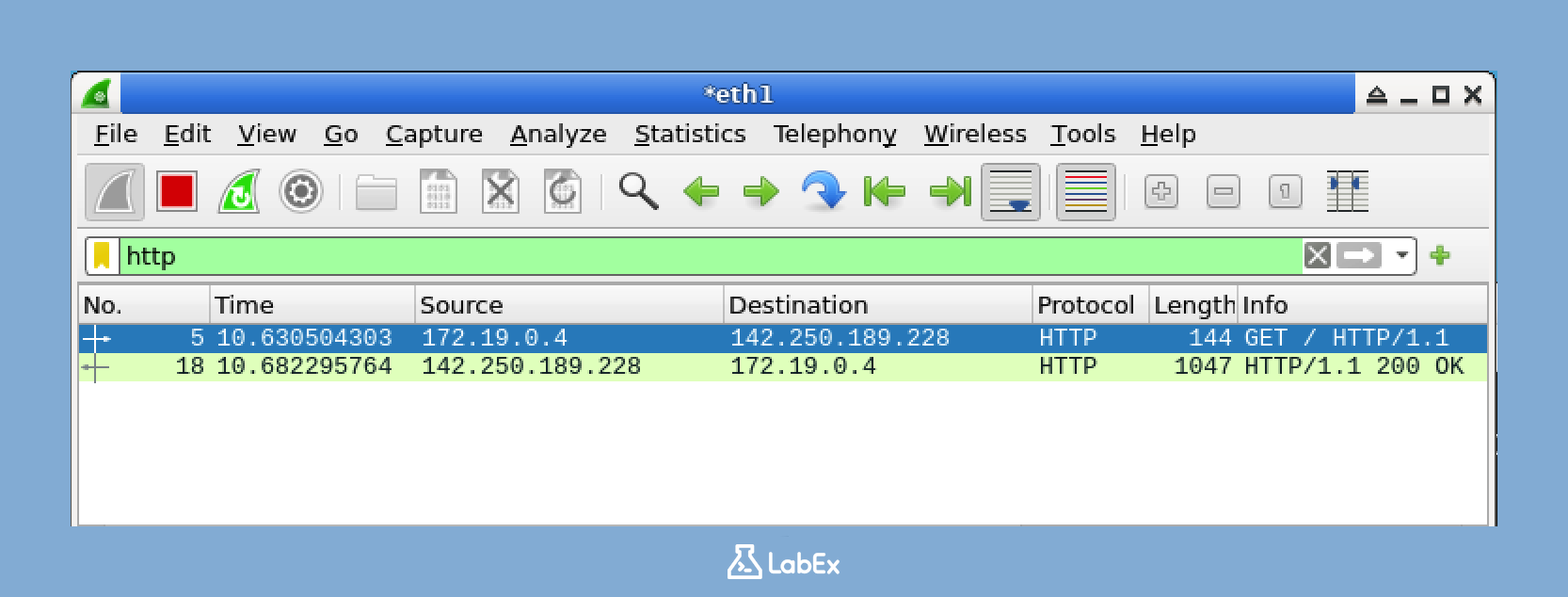

فیلترهای اولیه پروتکل

بیایید با یک مثال ساده شروع کنیم. فرض کنید می خواهید فقط ترافیک HTTP را مشاهده کنید. HTTP پروتکل مورد استفاده برای مرور وب است. برای انجام این کار ، یک فیلتر را در نوار ابزار فیلتر وارد خواهید کرد. فیلتر زیر را تایپ کرده و سپس Enter را فشار دهید:

http

پس از اعمال این فیلتر ، Wireshark فقط بسته های HTTP را نمایش می دهد. تمام بسته های دیگر به طور موقت پنهان می شوند. متوجه خواهید شد که هنگام استفاده از یک فیلتر معتبر ، نوار فیلتر سبز می شود. این یک نشانه بصری است که فیلتر شما به درستی کار می کند.

خروجی اکنون فقط باید بسته های مربوط به ترافیک HTTP را نشان دهد. این به طور معمول شامل درخواست های وب (وقتی از وب سایت برای اطلاعات می پرسید) و پاسخ ها (وقتی وب سایت اطلاعات را برای شما ارسال می کند). اگر هیچ ترافیکی HTTP را در پرونده نمونه مشاهده نمی کنید ، می توانید پروتکل های مختلفی را که ممکن است موجود باشد ، مانند TCP ، UDP یا DNS امتحان کنید:

tcp

یا سعی کنید با اجرای آن ترافیک HTTP بیشتری ایجاد کنید curl فرمان در terminal:

curl www.google.com

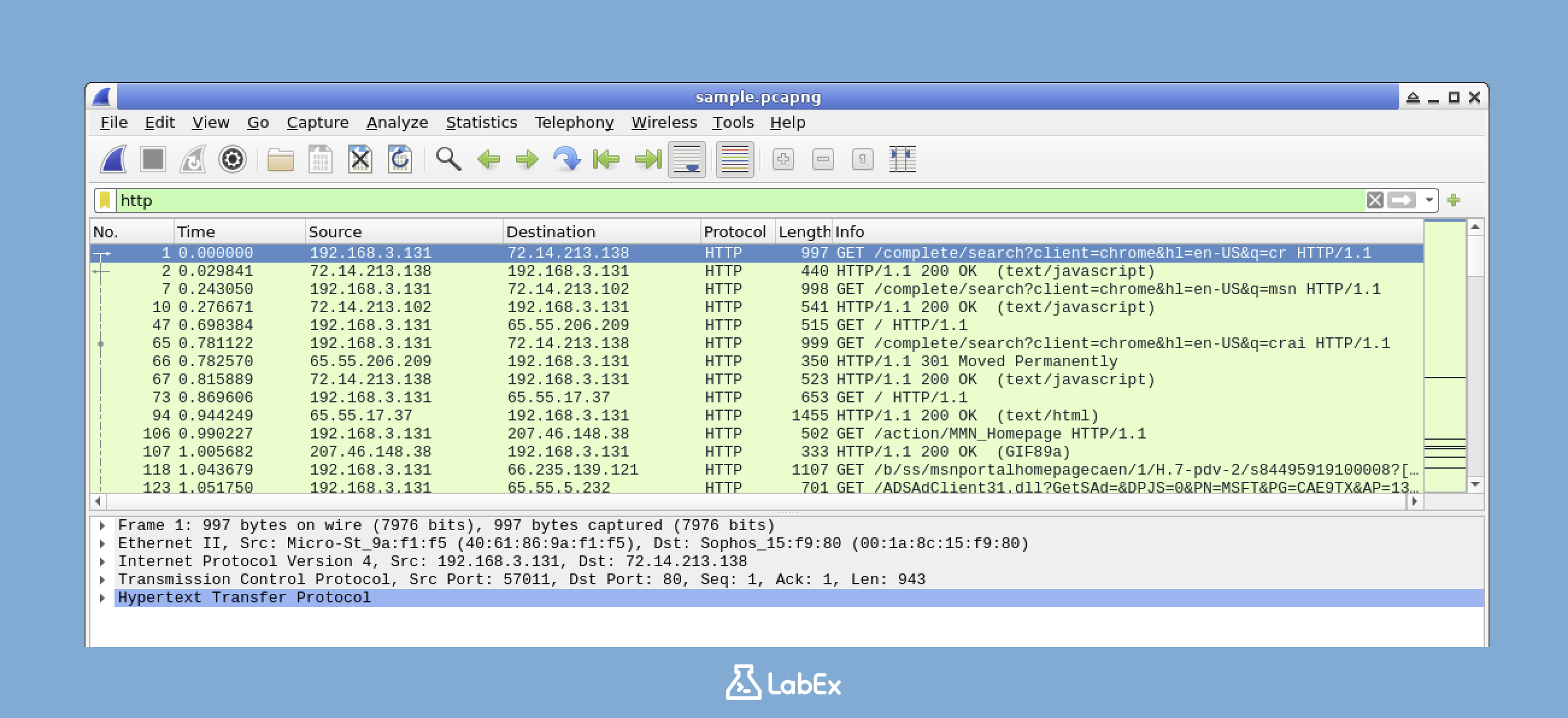

فیلترهای آدرس IP

بعد ، بیایید بر اساس ترافیک فیلتر کنیم روی آدرس های IP یک آدرس IP مانند یک شناسه منحصر به فرد برای یک دستگاه است روی یک شبکه ابتدا به لیست بسته های خود نگاه کنید. ستون ها را با برچسب می بینید “Source”و” مقصد “. این ستون ها آدرس های IP دستگاه های ارسال و دریافت بسته ها را نشان می دهند.

هنگامی که آدرس IP را که اغلب در ضبط شما ظاهر می شود ، شناسایی کردید (برای مثال ، بیایید بگوییم که می بینید 192.168.1.1) ، می توانید از آن برای ایجاد فیلتر استفاده کنید. فیلتر زیر را در نوار ابزار فیلتر تایپ کنید تا فقط بسته های آن منبع را ببینید:

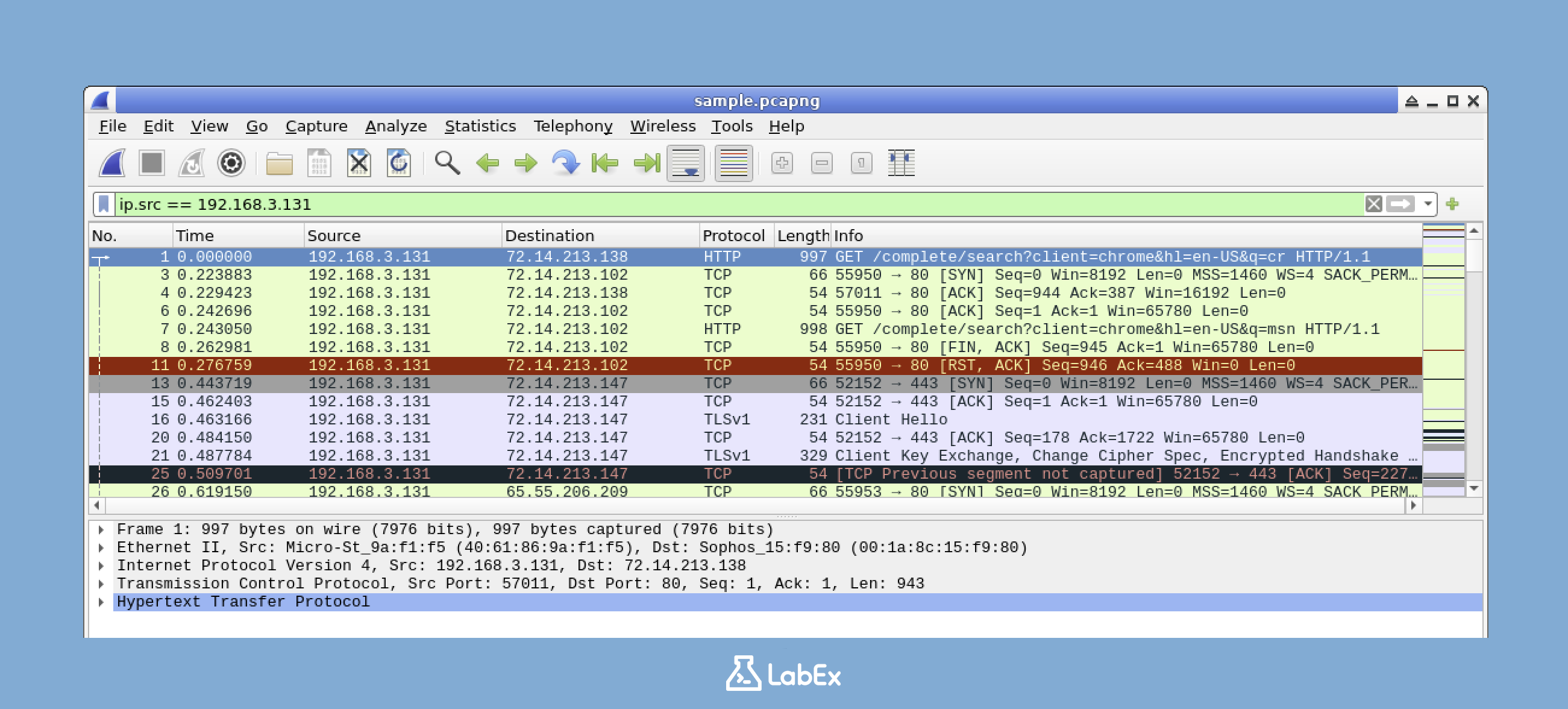

ip.src == 192.168.3.131

می توانید جایگزین کنید 192.168.3.131 با یک آدرس IP که در واقع در ضبط خود مشاهده می کنید. پس از استفاده از این فیلتر ، فقط بسته هایی با آن آدرس IP منبع نشان داده می شود.

اگر می خواهید دوباره تمام بسته ها را ببینید ، می توانید فیلتر فعلی را پاک کنید. فقط روی دکمه “پاک” کلیک کنید (x) روی سمت راست نوار فیلتر.

فیلترهای بندری

بسیاری از خدمات شبکه کار می کنند روی بنادر خاص بندری مانند درب است روی دستگاهی که اجازه می دهد انواع خاصی از ترافیک شبکه وارد یا ترک شود. به عنوان مثال ، HTTP به طور معمول از پورت 80 استفاده می کند.

برای فیلتر کردن بسته ها بر اساس شماره پورت ، می توانید از فیلتر زیر استفاده کنید:

tcp.port == 80

این فیلتر هم بسته های ورودی و هم خروجی را نشان می دهد که از پورت TCP 80 استفاده می کنند. شما همچنین ممکن است سایر درگاه های مشترک مانند 443 (HTTPS) یا 53 (DNS) را نیز امتحان کنید روی آنچه در ضبط شما موجود است.

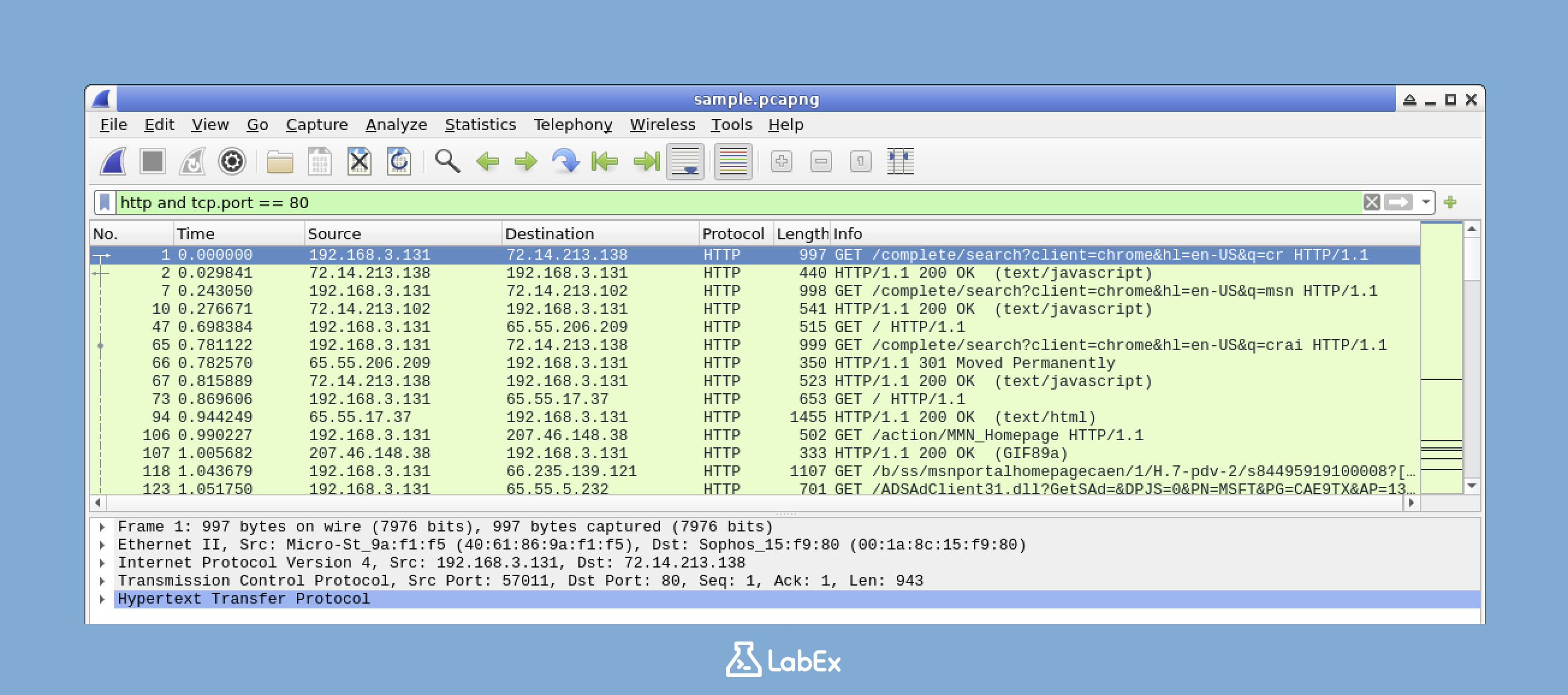

ترکیب فیلترها

شما می توانید با ترکیب آنها با استفاده از اپراتورهای منطقی مانند فیلترهای خود را قدرتمندتر کنید and وت orبشر به عنوان مثال ، اگر می خواهید فقط ترافیک HTTP را که از پورت 80 استفاده می کند ، نشان دهید ، می توانید از فیلتر زیر استفاده کنید:

http and tcp.port == 80

سعی کنید ترکیبات مختلفی از فیلترها را اعمال کرده و روش تغییر بسته های نمایش داده شده را مشاهده کنید. به یاد داشته باشید ، قبل از امتحان کردن یک فیلتر جدید ، می توانید با کلیک بر روی دکمه “پاک” ، نسخه قبلی را پاک کنید یا فیلتر موجود را مستقیماً در نوار فیلتر اصلاح کنید تا روی آن بسازید.

تکنیک های پیشرفته فیلتر

در این بخش ، ما چگونگی ایجاد فیلترهای پیشرفته تر را برای تجزیه و تحلیل دقیق ترافیک شبکه بررسی خواهیم کرد. به عنوان یک مبتدی ، ممکن است تعجب کنید که چرا ما به فیلتر پیشرفته نیاز داریم. خوب ، در سناریوهای دنیای واقعی ، پرونده های ضبط شبکه می توانند بسیار بزرگ و پر از انواع ترافیک باشند. تکنیک های پیشرفته فیلتر مانند یک شیشه بزرگنمایی قدرتمند برای متخصصان امنیتی است. آنها به ما کمک می کنند تا به سرعت ترافیک مشکوک یا مهم را از دریای داده ها در این پرونده های بزرگ ضبط انتخاب کنیم.

فیلترهای پیچیده با شرایط متعدد

Wireshark با ترکیب چندین شرایط امکان ساخت فیلترهای پیچیده را به شما می دهد. این بسیار مفید است وقتی می خواهید در تجزیه و تحلیل ترافیک خود دقیق تر باشید. بیایید با ایجاد یک فیلتر برای یافتن درخواست های HTTP شروع کنیم.

http.request.method == "GET"

این فیلتر به گونه ای طراحی شده است که فقط بسته های HTTP را نشان می دهد که حاوی درخواست GET است. هنگامی که این فیلتر را اعمال می کنید ، بسته هایی را که درخواست های ارسال شده به سرورهای وب ارسال می شود ، مشاهده خواهید کرد. دلیل استفاده از این فیلتر این است که درخواست های GET نوع متداول درخواست HTTP است که برای بازیابی داده ها از سرور استفاده می شود. با جداسازی این درخواست ها می توانیم تمرکز کنیم روی فعالیت های بازیابی داده ها در شبکه.

اگر پرونده نمونه شما حاوی درخواست HTTP نیست ، این فیلتر جایگزین را امتحان کنید تا بسته های TCP SYN را پیدا کنید که نشان دهنده تلاش های اتصال است:

tcp.flags.syn == 1

حال ، بیایید فیلتر خود را خاص تر کنیم. ما یک شرط بندر اضافه خواهیم کرد:

tcp.port == 80 and http.request.method == "GET"

این فیلتر جدید فقط درخواست های HTTP را نشان می دهد که رخ می دهد روی درگاه استاندارد HTTP (80). درگاه استاندارد HTTP به طور گسترده ای برای ترافیک وب بدون رمزگذاری استفاده می شود. با افزودن این شرایط درگاه ، ما فقط به دنبال درخواست هایی هستیم که از کانال ارتباطی HTTP معمولی استفاده می کنند ، جستجوی خود را کاهش می دهیم.

بر اساس فیلتر روی اندازه بسته

حملات شبکه اغلب شامل بسته هایی با اندازه های غیرمعمول است. مهاجمان ممکن است از بسته های بزرگ یا کوچک برای پنهان کردن داده های مخرب یا اختلال در عملکرد عادی شبکه استفاده کنند. بر اساس فیلتر روی اندازه بسته ، ما از یک نحو خاص استفاده می کنیم:

tcp.len >= 100 and tcp.len <= 500

این فیلتر بسته های TCP را با طول بار بین 100 تا 500 بایت نشان می دهد. شما می توانید این مقادیر را با توجه به نیاز خود تنظیم کنید. به عنوان مثال ، اگر گمان می کنید که یک حمله شامل بسته های بزرگتر است ، می توانید حد بالایی را افزایش دهید. با فیلتر مبتنی بر روی اندازه بسته ، ما می توانیم الگوهای ترافیکی غیر طبیعی را که ممکن است نشان دهنده حمله باشد ، شناسایی کنیم.

بر اساس فیلتر روی محتوای خاص

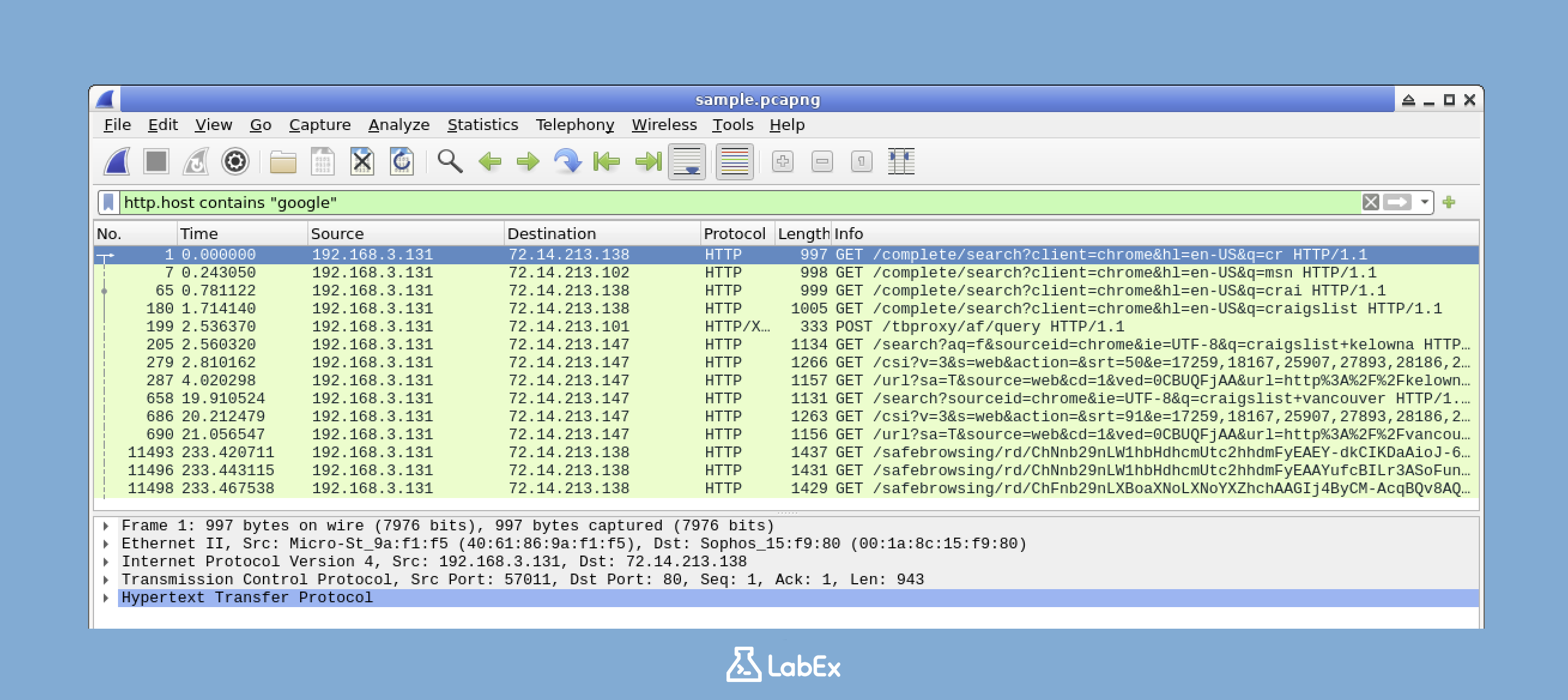

همچنین می توانید بر اساس ترافیک فیلتر کنید روی محتوای خاص در بسته ها. این بسیار مفید است وقتی به دنبال ترافیک مربوط به یک وب سایت یا خدمات خاص هستید. به عنوان مثال ، بیایید ترافیک HTTP مربوط به یک وب سایت خاص را پیدا کنیم.

http.host contains "google"

این فیلتر فقط ترافیک HTTP را نشان می دهد که در آن host هدر حاوی “Google” است. می توانید “Google” را با هر دامنه ای که علاقه مند به تجزیه و تحلیل هستید جایگزین کنید. در host هدر در درخواست HTTP به سرور می گوید که مشتری در تلاش برای دسترسی به کدام وب سایت است. با فیلتر مبتنی بر روی در host هدر ، ما می توانیم تمرکز کنیم روی ترافیک مربوط به یک دامنه خاص.

اگر پرونده نمونه شما دارای ترافیک HTTP نیست host هدر ، این فیلتر محتوای عمومی تر را امتحان کنید:

frame contains "http"

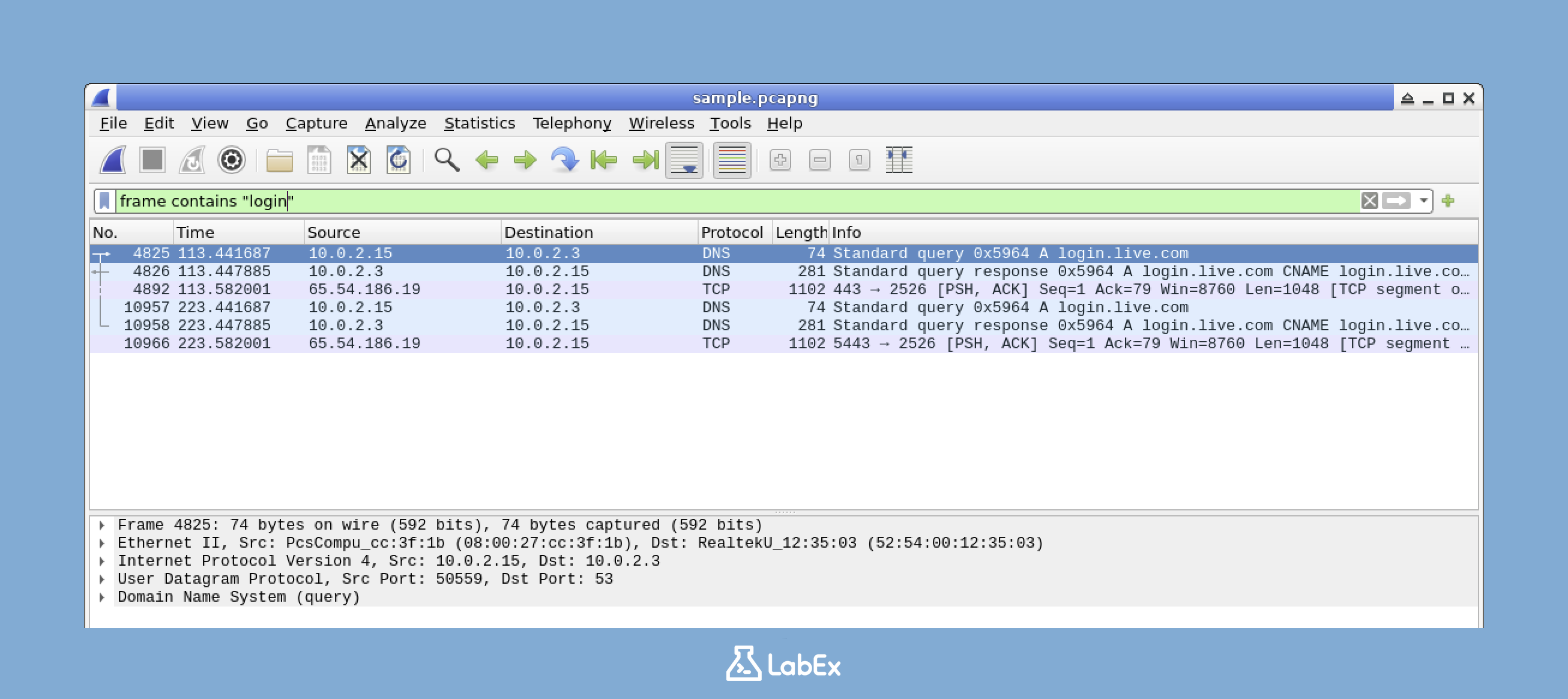

با استفاده از اپراتور “حاوی” برای جستجوی متن

در contains اپراتور ابزاری مفید برای جستجوی رشته های متنی خاص در بسته ها است. این امکان را به ما می دهد تا به دنبال کلمات کلیدی خاصی در داده های بسته باشیم.

frame contains "password"

این فیلتر بسته های حاوی کلمه “رمز عبور” را در هر نقطه از داده های بسته نشان می دهد. این می تواند برای تشخیص مسائل امنیتی احتمالی بسیار مفید باشد. به عنوان مثال ، اگر گذرواژهها به متن روشن (که یک خطر امنیتی بزرگ است) ارسال می شود ، این فیلتر می تواند به ما در مشاهده این بسته ها کمک کند.

یا این فیلتر را امتحان کنید:

frame contains "login"

فیلترهای نفی

بعضی اوقات ، ممکن است بخواهید تمام ترافیک را به جز انواع خاصی مشاهده کنید. اینجاست not اپراتور وارد می شود.

not arp

این فیلتر تمام بسته های ARP را پنهان می کند. ARP (پروتکل وضوح آدرس) برای نقشه برداری آدرس های IP به آدرس های MAC در یک شبکه محلی استفاده می شود. بعضی اوقات ، ترافیک ARP می تواند بسیار متداول باشد و ممکن است تجزیه و تحلیل شما را به هم ریخته باشد. با استفاده از not اپراتور ، می توانید این نوع ترافیک و تمرکز را حذف کنید روی سایر بسته های مرتبط دیگر.

صرفه جویی و استفاده از نشانک های فیلتر

اگر خود را به طور مکرر از فیلترهای خاص استفاده می کنید ، لازم نیست هر بار آنها را تایپ کنید. می توانید آنها را به عنوان نشانک ذخیره کنید. در اینجا چگونه:

-

یک فیلتر را در نوار فیلتر وارد کنید. این جایی است که شما در عبارات فیلتر که در مورد آنها آموخته ایم تایپ می کنید.

-

روی دکمه “+” کلیک کنید روی سمت راست نوار فیلتر. این دکمه برای ذخیره فیلتر فعلی به عنوان یک نشانک استفاده می شود.

-

به فیلتر خود یک نام بدهید و روی “OK” کلیک کنید. نامگذاری فیلتر باعث می شود بعداً شناسایی آن آسان شود.

پس از ذخیره فیلتر خود ، می توانید با کلیک بر روی آن اعمال کنید روی نام آن در منوی کشویی فیلتر است. این باعث صرفه جویی در وقت و تلاش شما می شود ، به خصوص هنگامی که شما در حال انجام تحلیل مکرر هستید.

صادر کردن بسته های فیلتر شده

بعد از اینکه ترافیک خود را فیلتر کرده اید تا فقط بسته های مورد علاقه خود را نشان دهید ، ممکن است بخواهید فقط این بسته ها را در یک پرونده جدید ذخیره کنید. این برای به اشتراک گذاشتن یافته های خاص با همکاران یا برای تجزیه و تحلیل بیشتر مفید است. در اینجا روش انجام آن آورده شده است:

-

فیلتر مورد نظر خود را اعمال کنید. اطمینان حاصل کنید که فیلتر را تنظیم کرده اید تا فقط بسته هایی را که می خواهید ذخیره کنید نشان دهید.

-

کلیک کردن روی پرونده> بسته های مشخص شده صادرات. این گزینه به شما امکان می دهد export مجموعه خاصی از بسته ها.

-

اطمینان حاصل کنید که “نمایش داده شده” در بخش محدوده بسته انتخاب شده است. این تضمین می کند که فقط بسته هایی که در حال حاضر قابل مشاهده هستند (یعنی آنهایی که با فیلتر شما مطابقت دارند) صادر می شوند.

-

نام و مکان را انتخاب کنید. این جایی است که شما تصمیم می گیرید که پرونده ضبط جدید را ذخیره کنید و چه چیزی را نامگذاری کنید.

-

روی “ذخیره” کلیک کنید. این یک فایل ضبط جدید ایجاد می کند که فقط بسته هایی را که با فیلتر شما مطابقت دارد ، ایجاد می کند.

تجزیه و تحلیل ترافیک مربوط به امنیت

در این مرحله ، ما می خواهیم تمرکز کنیم روی استفاده از فیلترهای Wireshark برای تجزیه و تحلیل امنیتی. تجزیه و تحلیل امنیت در دنیای امنیت سایبری بسیار مهم است زیرا به ما کمک می کند تا فعالیتهای بالقوه مخرب را در ترافیک شبکه مشاهده کنیم. در پایان این بخش ، شما می توانید انواع مختلفی از تهدیدهای امنیتی را با استفاده از فیلترهای خاص Wireshark شناسایی کنید.

شناسایی فعالیتهای اسکن بندر

اسکن بندر یک روش متداول است که توسط مهاجمان برای جمع آوری اطلاعات در مورد یک سیستم هدف استفاده می شود. مهاجمان از آن برای یافتن بنادر باز استفاده می کنند روی شبکه ای ، که آنها می توانند از آن سوء استفاده کنند.

برای تشخیص اسکن پورت بالقوه ، ما به دنبال تعداد زیادی از تلاش های اتصال از یک منبع واحد به چندین درگاه هستیم.

بیایید از یک فیلتر خاص برای شناسایی چنین فعالیتهایی استفاده کنیم. این فیلتر را در Wireshark امتحان کنید:

tcp.flags.syn == 1 and tcp.flags.ack == 0

این فیلتر بسته های SYN را بدون پرچم ACK نشان می دهد. در یک اتصال TCP ، بسته SYN اولین کسی است که برای شروع اتصال ارسال شده است و از بسته ACK برای تأیید اتصال استفاده می شود. وقتی تعداد زیادی بسته SYN را بدون ACK از یک منبع به درگاه های مختلف مقصد می بینیم ، این یک نشانه قوی از اسکن بندر است.

تشخیص ترافیک مشکوک DNS

تونل سازی DNS و سایر حملات مبتنی بر DNS رایج تر می شوند. این حملات از پروتکل DNS برای پنهان کردن فعالیت های مخرب ، مانند استفاده از داده ها یا ارتباطات و ارتباطات و کنترل استفاده می کنند. برای تشخیص چنین حملاتی ، باید به دنبال ترافیک غیرمعمول DNS باشیم.

برای بررسی نمایش داده های DNS از این فیلتر استفاده کنید:

dns

پس از استفاده از این فیلتر ، به دنبال نام دامنه غیرمعمول طولانی یا حجم زیاد درخواست های DNS در همان دامنه باشید. اینها می تواند نشانه های تبعید داده یا ارتباطات و کنترل باشد.

شناسایی تلاش های بی رحمانه رمز عبور

حملات نیروی بی رحمانه رمز عبور یک روش متداول برای مهاجمان برای دستیابی غیرمجاز به خدماتی مانند SSH یا FTP است. در یک حمله نیروی بی رحمانه ، مهاجم چندین ترکیب رمز عبور را امتحان می کند تا اینکه صحیح را پیدا کند.

برای تشخیص تلاش های بالقوه رمز عبور نیروی بی رحمانه ، می توانیم برای تلاش های ورود به سیستم ناموفق فیلتر کنیم. از این فیلتر استفاده کنید:

ftp contains "530" or ssh contains "Failed"

این فیلتر بسته های FTP و SSH را نشان می دهد که حاوی پیام های پاسخ به شکست مشترک هستند. اگر شاهد خرابی های متعدد از همان منبع هستید ، ممکن است نشان دهنده تلاش نیروی بی رحمانه باشد.

تجزیه و تحلیل پاسخ های خطای HTTP

حملات برنامه وب اغلب پاسخ های خطای HTTP را ایجاد می کند. مهاجمان ممکن است سعی کنند از آسیب پذیری ها در برنامه های وب سوء استفاده کنند و این تلاش ها می تواند منجر به پاسخ خطا از سرور شود.

برای این پاسخ های خطا با:

http.response.code >= 400

این فیلتر بسته های پاسخ HTTP را با کدهای وضعیت 400 یا بالاتر نشان می دهد. تمام این کدهای وضعیت پاسخ خطا را نشان می دهد. با بررسی این بسته ها ، می توانیم سوء استفاده های وب را شناسایی کنیم.

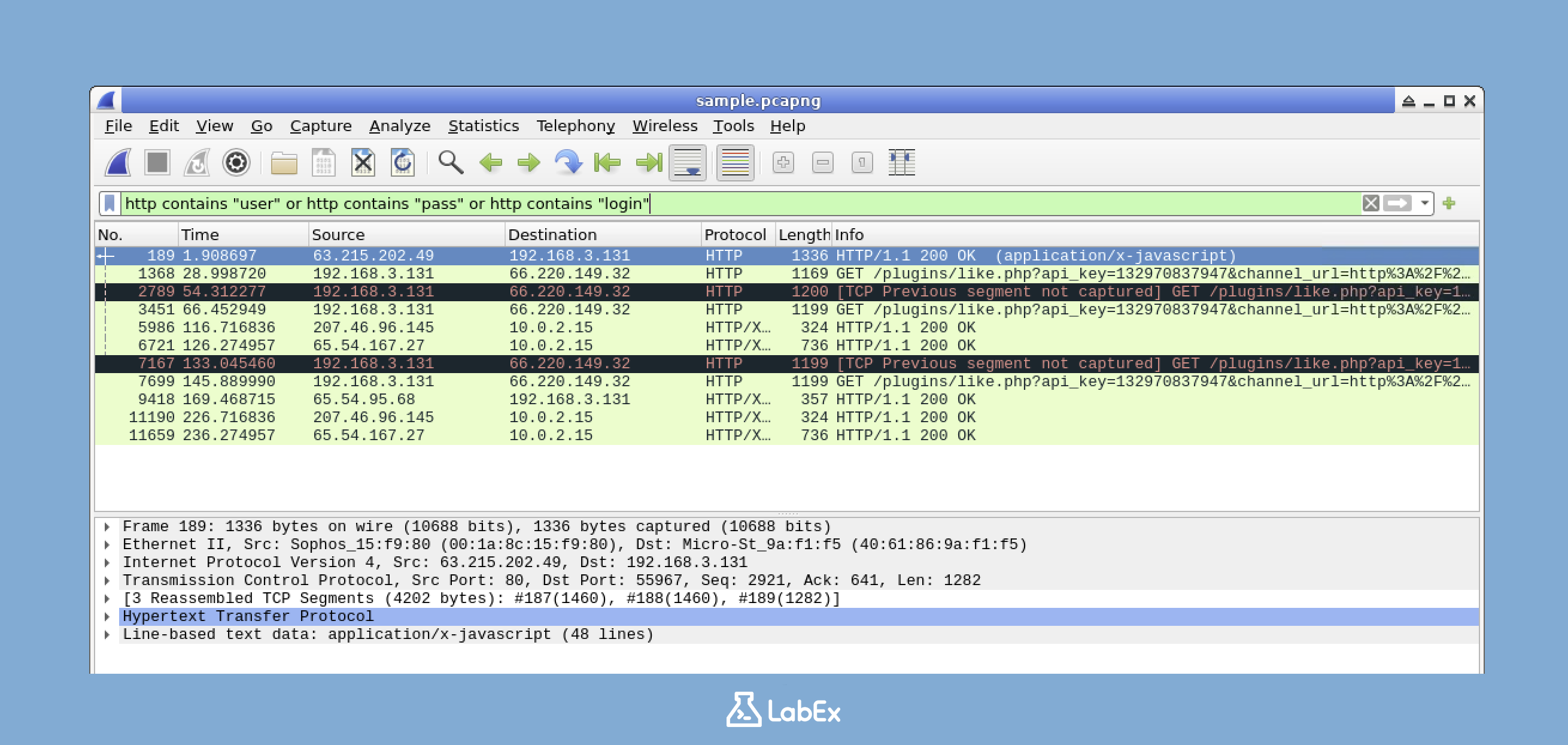

یافتن اعتبارنامه متن روشن

انتقال اعتبار در متن روشن یک خطر امنیتی بزرگ است. اگر یک مهاجم این اعتبار را رهگیری کند ، می تواند دسترسی غیرمجاز به سیستم را بدست آورد.

برای تشخیص اعتبار متن روشن ، از این فیلتر استفاده کنید:

http contains "user" or http contains "pass" or http contains "login"

این فیلتر به ما کمک می کند تا ترافیک HTTP را پیدا کنیم که ممکن است حاوی اطلاعات ورود به سیستم باشد. بسته های مطابق با این فیلتر را با دقت بررسی کنید تا خطرات امنیتی احتمالی را مشخص کنید.

تجزیه و تحلیل نمونه ترافیک و ایجاد ترافیک جدید

اکنون که فیلترهای مختلف با محوریت امنیتی را آموخته اید ، وقت آن رسیده است که دانش خود را عملی کنید. شما می توانید پرونده نمونه ارائه شده را تجزیه و تحلیل کنید یا ترافیک جدید را تولید و تجزیه و تحلیل کنید.

تجزیه و تحلیل پرونده نمونه

اگر از پرونده نمونه ارائه شده استفاده می کنید (/home/labex/project/sample.pcapng) ، سعی کنید برخی از فیلترهای امنیتی را که در مورد آنها بحث کرده ایم استفاده کنید تا هر الگوی جالب را شناسایی کنید:

tcp.flags.syn == 1 and tcp.flags.ack == 0

به دنبال الگویی باشید که ممکن است نشان دهنده اسکن ، اتصالات مشکوک یا سایر نگرانی های امنیتی باشد.

تولید و تجزیه و تحلیل ترافیک جدید

از طرف دیگر ، یک جدید را باز کنید terminal پنجره در این پنجره ، ما برخی از ترافیک HTTP را با درخواست های متعدد ایجاد خواهیم کرد. دستورات زیر را اجرا کنید:

for i in {1..5}; do

curl -I www.google.com

sleep 1

done

این دستورات پنج درخواست سر HTTP را به www.google.com با یک فاصله یک ثانیه بین هر درخواست.

در مرحله بعد ، به Wireshark بروید و این فیلتر را برای یافتن تمام درخواست های HTTP اعمال کنید:

http.request

این فیلتر تمام درخواست های HTTP را در ترافیک ضبط شده نشان می دهد.

برای شناسایی الگوهای ترافیک عادی HTTP از طریق این بسته ها جستجو کنید. به هدرها ، فراوانی درخواست ها و سایر جزئیات توجه کنید.

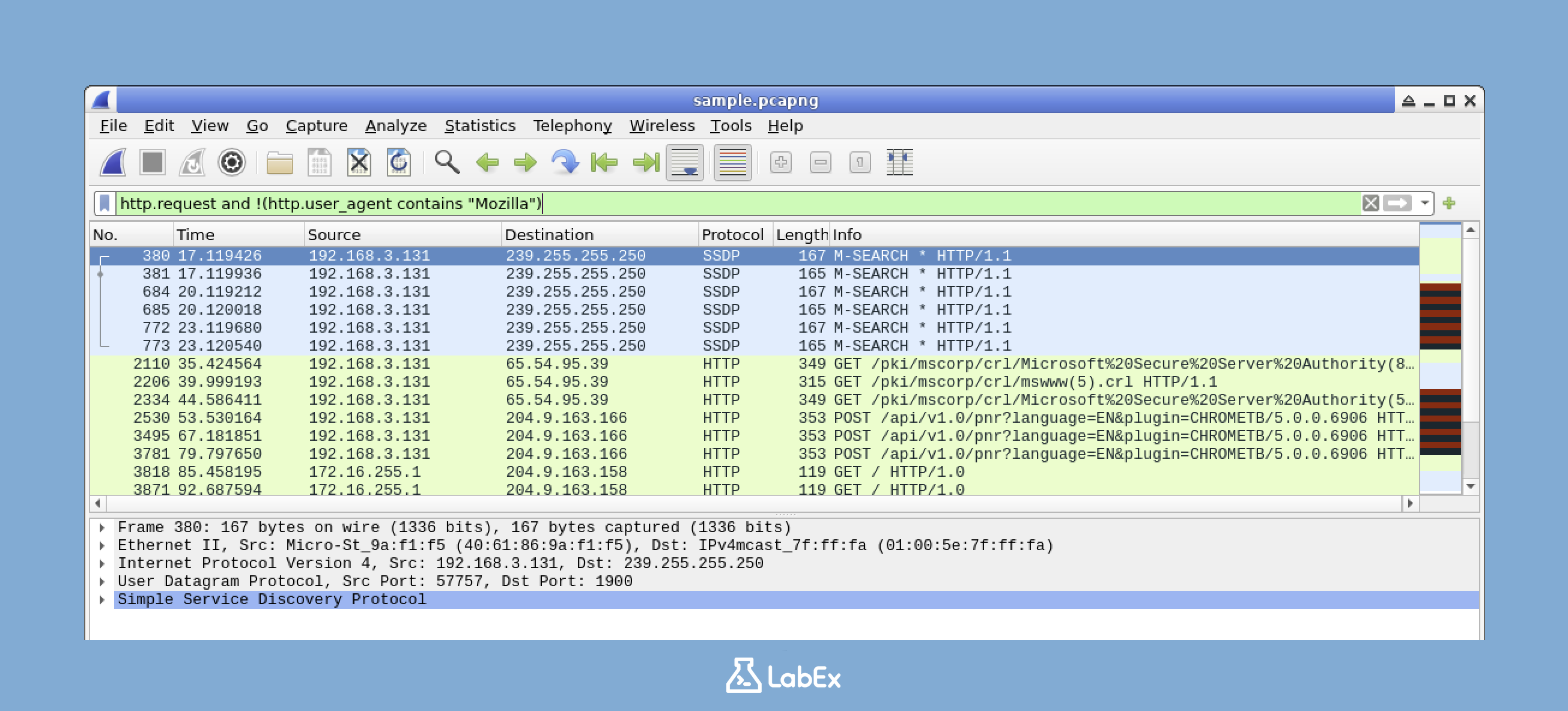

در آخر ، سعی کنید فیلتر ایجاد کنید که بتواند مرور HTTP معمولی را از ابزارهای اسکن خودکار متمایز کند. به عنوان مثال:

http.request and !(http.user_agent contains "Mozilla")

این فیلتر درخواست های HTTP را نشان می دهد که دارای نمایندگان کاربر مرورگر نیستند. از آنجا که بیشتر مرور وب معمولی با استفاده از مرورگرهایی با Mozilla در نماینده کاربر انجام می شود ، درخواست های بدون آن ممکن است ابزارهای خودکار را به جای مرور عادی نشان دهد.

با تمرین این تکنیک های فیلتر با محوریت امنیتی ، مهارت های لازم برای شناسایی سریع ترافیک مشکوک در ضبط شبکه های دنیای واقعی را توسعه خواهید داد.

پایان

در این آموزش ، شما یاد گرفته اید که چگونه از فیلترهای نمایشگر Wireshark برای تجزیه و تحلیل ترافیک شبکه و شناسایی تهدید امنیتی بالقوه استفاده کنید.

شما با کار کردن با یک فایل ضبط نمونه ارائه شده یا ضبط ترافیک شبکه زنده و آشنایی با رابط Wireshark ، شروع کردید. سپس ، شما فیلترهای نمایشی اساسی را برای جداسازی انواع ترافیک خاص با توجه به پروتکل ها ، آدرس های IP و درگاه ها تسلط دارید. شما همچنین مهارت های خود را با تکنیک های پیچیده فیلتر ، ترکیب چندین شرایط و جستجوی محتوای خاص پیشرفت کرده اید. سرانجام ، شما این مهارت ها را در سناریوهای تجزیه و تحلیل امنیتی برای تشخیص فعالیت های مشکوک مانند اسکن بندر ، قرار گرفتن در معرض اعتبار و حملات احتمالی به کار بردید.

این مهارت های فیلتر Wireshark برای عیب یابی شبکه و تجزیه و تحلیل امنیتی بسیار مهم است. با جدا کردن سریع بسته های مربوطه از ضبط های بزرگ ، می توانید زمان لازم برای شناسایی و پاسخگویی به مسائل شبکه و حوادث امنیتی را تا حد زیادی کاهش دهید.

همانطور که با Wireshark تمرین می کنید ، درک بصری از پروتکل های شبکه و الگوهای ترافیکی را به دست می آورید و قابلیت های کلی امنیت سایبری خود را افزایش می دهید.

برای تمرین عملیات از این آموزش ، دستهای تعاملی را امتحان کنیدon آزمایشگاه: ترافیک شبکه را با فیلترهای نمایشگر Wireshark تجزیه و تحلیل کنید

منتشر شده در 1404-04-03 18:12:10