از طریق منوی جستجو مطلب مورد نظر خود در وبلاگ را به سرعت پیدا کنید

پروفایل های AppArmor روی اوبونتو

سرفصلهای مطلب

AppArmor، یک ماژول امنیتی هسته لینوکس، می تواند دسترسی به سیستم را توسط نرم افزار نصب شده با استفاده از پروفایل های خاص برنامه محدود کند. AppArmor به عنوان سیستم کنترل دسترسی اجباری یا MAC تعریف می شود. برخی از پروفایل ها در زمان نصب بسته نصب می شوند و AppArmor حاوی برخی از پروفایل های اضافی از بسته های apparmor-profiles است. بسته AppArmor نصب شده است روی اوبونتو به طور پیش فرض و تمام پروفایل های پیش فرض در زمان راه اندازی سیستم بارگذاری می شوند. نمایه ها حاوی لیستی از قوانین کنترل دسترسی هستند که در آنها ذخیره می شود etc/apparmor.d/.

همچنین می توانید با ایجاد نمایه AppArmor آن برنامه از هر برنامه نصب شده محافظت کنید. نمایههای AppArmor میتوانند در یکی از دو حالت باشند: حالت «شکایت» یا حالت «اجرا». سیستم هیچ قانونی را اجرا نمی کند و نقض نمایه با گزارش ها در حالت شکایت پذیرفته می شود. این حالت برای آزمایش و توسعه هر پروفایل جدید بهتر است. قوانین توسط سیستم در حالت اجباری اجرا می شوند و در صورت بروز هرگونه تخلف برای پروفایل برنامه، هیچ عملیاتی برای آن برنامه مجاز نخواهد بود و گزارش گزارش در syslog تولید یا ممیزی می شود. شما می توانید از محل به syslog دسترسی داشته باشید، /var/log/syslog. روش بررسی پروفایل های AppArmor موجود سیستم خود، تغییر حالت پروفایل و ایجاد نمایه جدید در این مقاله نشان داده شده است.

نمایه های AppArmor موجود را بررسی کنید

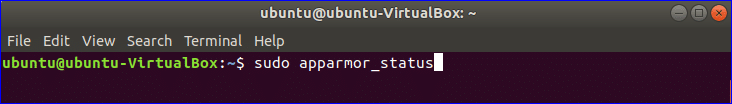

apparmor_status از دستور برای مشاهده لیست پروفایل های بارگذاری شده AppArmor با وضعیت استفاده می شود. دستور را با root اجازه.

لیست پروفایل ها می تواند با توجه به سیستم عامل و بسته های نصب شده متفاوت باشد. خروجی زیر در اوبونتو 17.10 ظاهر می شود. نشان داده شده است که 23 پروفایل به عنوان نمایه های AppArmor بارگذاری می شوند و همه به طور پیش فرض به عنوان حالت اجباری تنظیم شده اند. در اینجا 3 فرآیند dhclient، cups-browsed و cupsd توسط پروفایل ها با حالت اجباری تعریف شده است و هیچ process در حالت شکایت می توانید حالت اجرا را برای هر نمایه تعریف شده تغییر دهید.

تغییر حالت نمایه

شما می توانید حالت پروفایل را تغییر دهید process از شکایت به اجرا یا بالعکس. شما باید نصب کنید apparmor-utils بسته برای انجام این عملیات. دستور زیر را اجرا کنید و ‘ را فشار دهیدYزمانی که اجازه نصب می خواهد.

نمایه ای به نام وجود دارد dhclient که به عنوان حالت اجباری تنظیم شده است. دستور زیر را برای تغییر حالت به حالت شکایت اجرا کنید.

حال، اگر دوباره وضعیت پروفایل های AppArmor را بررسی کنید، خواهید دید که حالت اجرای dhclient به حالت شکایت تغییر کرده است.

با استفاده از دستور زیر می توانید دوباره حالت را به حالت اجباری تغییر دهید.

مسیر تنظیم حالت اجرا برای تمام پروفایل های AppArmore است /etc/apparmor.d/*.

دستور زیر را برای تنظیم حالت اجرای تمام پروفایل ها در حالت شکایت اجرا کنید:

برای تنظیم حالت اجرای تمام پروفایل ها در حالت اجباری دستور زیر را اجرا کنید:

یک نمایه جدید ایجاد کنید

همه برنامه های نصب شده به طور پیش فرض پروفایل AppArmore ایجاد نمی کنند. برای حفظ امنیت بیشتر سیستم، ممکن است لازم باشد برای هر برنامه خاصی یک نمایه AppArmore ایجاد کنید. برای ایجاد یک نمایه جدید باید برنامه هایی را پیدا کنید که با هیچ نمایه ای مرتبط نیستند اما نیاز به امنیت دارند. دارای برنامه غیرقانونی از دستور برای بررسی لیست استفاده می شود. با توجه به خروجی، چهار فرآیند اول با هیچ پروفایل مرتبط نیستند و سه فرآیند آخر process توسط سه نمایه با حالت اجباری به طور پیش فرض محدود می شوند.

فرض کنید، می خواهید پروفایلی برای NetworkManager ایجاد کنید process که محدود نیست اجرا کن aa-genprof دستور ایجاد نمایه نوع ‘افبرای تکمیل ساخت پروفایل process. هر نمایه جدید به طور پیش فرض در حالت اجباری ایجاد می شود. این دستور یک پروفایل خالی ایجاد می کند.

هیچ قانونی برای پروفایل جدید ایجاد نشده تعریف نشده است و می توانید محتوای نمایه جدید را با ویرایش فایل زیر تغییر دهید تا محدودیتی برای برنامه ایجاد کنید.

بارگیری مجدد همه نمایه ها

پس از تنظیم یا اصلاح هر نمایه، باید نمایه را دوباره بارگیری کنید. دستور زیر را برای بارگیری مجدد تمام پروفایل های AppArmor موجود اجرا کنید.

با استفاده از دستور زیر می توانید پروفایل های بارگذاری شده فعلی را بررسی کنید. ورودی پروفایل تازه ایجاد شده برنامه NetworkManager را در خروجی مشاهده خواهید کرد.

بنابراین، AppArmor یک برنامه مفید برای ایمن نگه داشتن سیستم شما با ایجاد محدودیت های لازم برای برنامه های مهم است.

لطفا در صورت وجود مشکل در متن یا مفهوم نبودن توضیحات، از طریق دکمه گزارش نوشتار یا درج نظر روی این مطلب ما را از جزییات مشکل مشاهده شده مطلع کنید تا به آن رسیدگی کنیم

زمان انتشار: 1403-01-06 13:04:05