از طریق منوی جستجو مطلب مورد نظر خود در وبلاگ را به سرعت پیدا کنید

Metasploit Ubuntu را نصب کنید

سرفصلهای مطلب

Metasploit یک پلتفرم متقابل و ابزار متن باز است که ابتدا توسط HD Moore در سال 2003 توسعه یافت. Ruby و برای Windows، MacOS و Linux در دسترس است. Metasploit معمولاً برای آزمایش و تحقیق امنیتی تهاجمی استفاده می شود. برای اهداف زیر استفاده می شود:

- ارزیابی آسیب پذیری و آزمایش پنالتی

- توسعه امضای IDS

- توسعه و تحقیق بهره برداری

جدیدترین نسخه اصلی Metasploit هسته خود را به همه منتقل کرده است Ruby پایه برنامه نویسی استفاده از فریم ورک متاسپلویت Ruby به عنوان زبان برنامه نویسی اصلی آن به دلیل Ruby یک زبان تفسیری قدرتمند است. پروژه Metasploit به دلیل ویژگی های ضد پزشکی قانونی و فرار تشخیص آن بسیار مشهور است.

Metasploit به طور کلی یک نسخه جامعه و منبع باز Metasploit Framework را ارائه می دهد، اما نسخه های تجاری مانند Metasploit Pro و Metasploit Express نیز دارد. همچنین دارای پایگاه داده پوستهکد است، از این کدهای پوسته میتوان برای اجرای پوسته معکوس به ماشین مهاجم استفاده کرد.

مانند سایر محصولات مشابه مانند Canvas یا Core Impact و سایر محصولات امنیتی تجاری، Metasploit-Framework می تواند برای بررسی امنیت سیستم های کامپیوتری یا نفوذ به شبکه و سیستم ها استفاده شود. مشابه بسیاری از ابزارهای امنیتی دیگر، Metasploit Framework را می توان هم برای فعالیت های مجاز و هم برای فعالیت های غیرمجاز استفاده کرد.

مراحل زیر را برای نصب Metasploit Framework در سیستم عامل اوبونتو دنبال کنید

نصب و راه اندازی

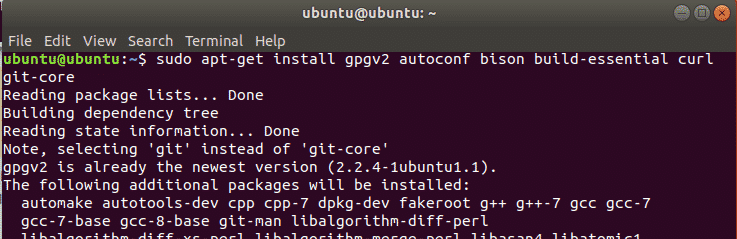

Metasploit Frame به راحتی نصب می شود و دارای چند وابستگی است. قبل از نصب، حتما اوبونتو خود را به روز کنید

$ sudo آپدیت apt-get

نصب وابستگی ها

قبل از نصب باید وابستگی های زیر را با استفاده از آن نصب کنید apt فرمان

git-corelibapr1 postgresql libaprutil1 libcurl4openssl-dev libgmp3-dev libpcap-dev

openssl libpq-dev libreadline6-dev libsqlite3-dev libssl-dev پیدا کردن libsvn1 libtool

libxml2 libxml2-dev libxslt-dev wget libyaml-dev ncurses-dev postgresql-contrib xsel

zlib1g zlib1g-dev

در حال نصب

curl برای انتقال فایل ها از رایانه های راه دور استفاده می شود و از پروتکل های زیادی پشتیبانی می کند، ما از آن برای دانلود کد فریم ورک متاسپلویت استفاده خواهیم کرد.

omnibus/استاد/پیکربندی/قالب ها/metasploit-framework-wrappers/msfupdate.erb

> msfinstall && \

سپس مجوزهای کد اجرایی را با استفاده از دستور chmod تغییر دهید و سپس آن را اجرا کنید

صاحب = بخوان & نوشتن (rw-)

گروه = بخوان (r–)

دیگر = هیچ (—)

مالکیت:

مالک = root

گروه = سایه

$ chmod 755 msfinstall

![]()

رابط های متاسپلویت

Metasploit Framework دارای یک رابط وب، رابط کاربری گرافیکی (Armitage و Cobal Strike) و رابط های Command Line (msfcli، msfconsole) است. همچنین APIهایی مانند msgrpc را برای کنترل Metasploit از راه دور یا استفاده از آن به همراه برخی زبان های برنامه نویسی برای اهداف اتوماسیون ارائه می دهد.

همچنین دارای برخی ابزارها و ویژگیهای دیگر است که میتواند کدهای پوسته و محمولهها را تولید کرده و آنها را با سایر فایلهای اجرایی قانونی ترکیب کند.

Msfconsole یک رابط خط فرمان قدرتمند Metasploit است. برای اجرای آن ابتدا سرویس postgresql را تایپ کنید

ubuntu@ubuntu:~$ sudo msfconsole

کتابچه راهنمای Metasploit

دستورات رایج برای Metasploit از کتابچه راهنمای کاربر

کمک (یا ‘؟’) – دستورات موجود در msfconsole را نشان می دهد

نشان دادن سوء استفاده ها – اکسپلویت هایی را که می توانید اجرا کنید را نشان می دهد (در مورد ما در اینجا، ms05_039_pnp بهره برداری)

نشان دادن محموله ها – گزینه های مختلف باری که می توانید اجرا کنید را نشان می دهد روی سیستم مورد بهره برداری مانند ایجاد پوسته فرمان، آپلود برنامه ها برای اجرا و غیره (در مورد ما در اینجا، win32_reverse بهره برداری)

بهره برداری اطلاعات [exploit name] – شرحی از یک نام اکسپلویت خاص به همراه گزینه ها و الزامات مختلف آن را نشان می دهد (مثلاً بهره برداری اطلاعات ms05_039_pnp اطلاعات را نشان می دهد روی آن حمله خاص)

محموله اطلاعات [payload name] – توصیفی از نام محموله خاص به همراه گزینهها و الزامات مختلف آن را نشان میدهد (مثلاً اطلاعات payload win32_reverse اطلاعات را نشان می دهد روی ایجاد پوسته فرمان)

استفاده کنید [exploit name] – به msfconsole دستور می دهد تا وارد محیط یک اکسپلویت خاص شود (مثلاً از ms05_039_pnp استفاده کنید خط فرمان ms05_039_pnp > را برای این اکسپلویت خاص ظاهر می کند

نمایش گزینه ها – پارامترهای مختلف را برای اکسپلویت خاصی که با آن کار می کنید نشان می دهد

نشان دادن محموله ها – محموله های سازگار با اکسپلویت خاصی که با آن کار می کنید را نشان می دهد

PAYLOAD را تنظیم کنید – به شما امکان می دهد تا بار خاصی را برای اکسپلویت خود تنظیم کنید (در این مثال، PAYLOAD win32_reverse را تنظیم کنید)

نشان دادن اهداف – سیستم عامل های هدف و برنامه های کاربردی قابل سوء استفاده را نشان می دهد

TARGET را تنظیم کنید – به شما امکان می دهد سیستم عامل/برنامه هدف خاص خود را انتخاب کنید (در این مثال، من از آن استفاده خواهم کرد TARGET 0 را تنظیم کنید برای تمام نسخه های انگلیسی ویندوز 2000)

RHOST را تنظیم کنید – به شما امکان می دهد هدف خود را تعیین کنید hostآدرس IP (در این مثال، RHOST 10.0.0.200 را تنظیم کنید)

LHOST را تنظیم کنید – به شما اجازه می دهد تا محلی را تنظیم کنید hostآدرس IP برای ارتباطات معکوس مورد نیاز برای باز کردن پوسته فرمان معکوس (در این مثال، LHOST 10.0.0.201 را تنظیم کنید)

بازگشت – به شما امکان می دهد از محیط اکسپلویت فعلی که بارگذاری کرده اید خارج شوید و به اعلان اصلی msfconsole برگردید

نتیجه

Metasploit یک فریمورک بسیار مفید است که توسط تست کننده های نفوذ و محققان آسیب پذیری استفاده می شود. برخی دیگر از ابزارهای تجاری عملکرد مشابهی را ارائه می دهند، اما Metasploit به دلیل پشتیبانی از پلتفرم های مختلف و رابط های کاربری آسان GUI و CLI محبوب است. این به ویژه برای آزمایشکنندگان نفوذ و تیمهای قرمز مناسب است، اما هر کسی میتواند از آن برای ایمن کردن شبکه خانه یا شرکت خود استفاده کند. اگر به یادگیری Metasploit علاقه دارید، در اینجا یک برنامه عالی است منبع رایگان.

لطفا در صورت وجود مشکل در متن یا مفهوم نبودن توضیحات، از طریق دکمه گزارش نوشتار یا درج نظر روی این مطلب ما را از جزییات مشکل مشاهده شده مطلع کنید تا به آن رسیدگی کنیم

زمان انتشار: 1403-01-05 16:12:05