از طریق منوی جستجو مطلب مورد نظر خود در وبلاگ را به سرعت پیدا کنید

آموزش نصب و راه اندازی اوبونتو Nessus

سرفصلهای مطلب

Nessus پدر Openvas است، دیگر رایگان نیست (به همین دلیل OpenVas ایجاد شد) و من این آموزش را با استفاده از نسخه آزمایشی رایگان Nessus Professional برای اوبونتو می نویسم و به شما نشان می دهم که چگونه Nessus را نصب کنید و با استفاده از آن شروع کنید.

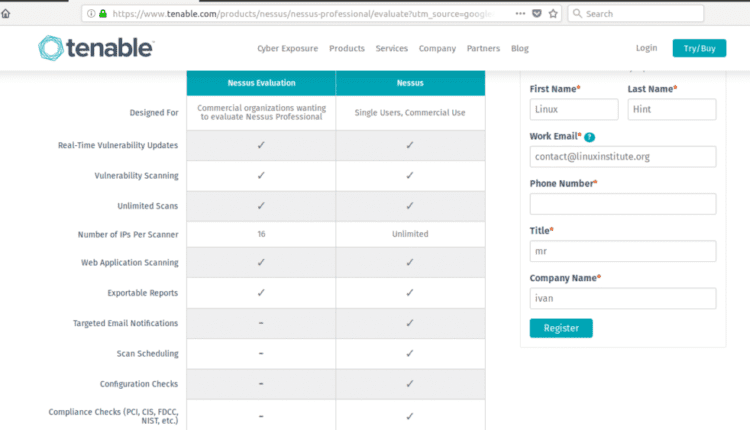

خرید Nessus:

اینجا کلیک کنید برای دسترسی به وب سایت Nessus برای دریافت کد آزمایشی نصب Nessus.

فرم را پر کنید تا کد آزمایشی خود را از طریق ایمیل دریافت کنید، کلیک کنید روی لینک “دانلود و نصب”

پس از بازگشت به نسوس page شما می توانید نسخه مناسب را برای آزمایش خود انتخاب کنید، من از اوبونتو 16.4 استفاده می کنم بنابراین Nessus-7.0.2-ubuntu1110_amd64.deb را دانلود می کنم. نسخه خود را انتخاب کنید، شرایط مجوز را بپذیرید و دانلود کنید.

در حال نصب Nessus

نصب Nessus بسیار آسان است، به خصوص اگر آموزش ما را خوانده باشید روی مدیر بسته های DPKG.

اجرا کن:

و پس از اتمام نصب، دستورالعمل ها را با اجرا دنبال کنید:

شما terminal باید نتایج بسیار مشابهی را با موارد زیر نشان دهد:

با پیروی از دستورالعملهای نصب Nessus به موارد زیر میرویم: https://YOURPCNAME:8443 (YOURPCNOW را برای نام رایانه خود تغییر دهید، با آن کار می کند localhost هم).

هنگام باز کردن رابط وب، ممکن است یک خطای SSL ظاهر شود

فقط یک استثنا اضافه کنید و به دسترسی ادامه دهید:

در نهایت با صفحه Nessus روبرو خواهیم شد، با استفاده از “admin” هم به عنوان کاربر و هم به عنوان رمز عبور وارد شوید.

در صفحه بعدی استفاده ای را که به Nessus می دهید انتخاب کنید و کد آزمایشی را که از طریق ایمیل دریافت کرده اید قرار دهید.

پس از پر کردن همه چیز، Nessus شروع به مقداردهی اولیه می کند، همانطور که در تصویر بعدی نشان داده شده است، این مرحله ممکن است حدود 20 یا 30 دقیقه طول بکشد، پس از اتمام صفحه بعدی به صورت زیر خواهد بود:

در این صفحه ما به طور مستقیم “ایجاد اسکن جدید” را انتخاب می کنیم، Nessus از شما می پرسد چه نوع اسکنی می خواهید، اجازه دهید انتخاب کنیم اسکن پیشرفته، گزینه اول:

اکنون یک فرم اطلاعات مربوط به هدف ما را می خواهد:

آن را آزادانه پر کنید، توجه کنید تا آدرس هدف مناسب بنویسید، کلیک کنید روی صرفه جویی و اجازه دهید بقیه گزینه ها را بررسی کنیم:

میزبان کشف

ARP: این گزینه فقط در شبکه های محلی مفید است و به جای آدرس IP از مک آدرس استفاده می کند.

TCP: TCP به جای پروتکل ICMP با استفاده از پروتکل TCP پینگ می شود.

ICMP: پینگ معمولی برای کشف هاست.

فرض کنید ICMP غیرقابل دسترسی از دروازه به معنای host پایین است: در صورت انتخاب ، نسوس اهدافی را در نظر می گیرد که به پینگ پاسخ نمی دهد.

در زیر این پنجره گزینه UDP نیز وجود دارد (تصویر آن را پوشش نمی دهد).

برای درک تفاوتهای بین پروتکلهای ذکر شده، شما را تشویق میکنم تا آموزش Nmap را که شامل مقدمهای بر پروتکلها است، بخوانید.

اسکن پورت

در این بخش می توانید تمام تنظیمات پورت ها ، دامنه های پورت و غیره را ویرایش کنید.

SSH (Netstat): این گزینه فقط در صورت ارائه اعتبار ورود به سیستم کار خواهد کرد. Nessus دستور NetStat را از سیستم هدف برای کشف درگاه های باز اجرا می کند.

WMI (Netstat): همانند فوق با استفاده از یک برنامه ویندوز ، این گزینه فقط در برابر هدف ویندوز کار می کند (در حالی که فقط SSH است روی سیستم های لینوکس).

SNMP: اسکن از طریق SNMP پروتکل

درگاه های TCP باز را که توسط شمارنده های بندر محلی یافت می شود ، تأیید کنید:بررسی در صورتی که پورت های محلی باز شده نیز از راه دور قابل دسترسی هستند.

اسکنر پورت شبکه: می توانید شدت اسکن را انتخاب کنید

کشف خدمات

Nessus پدر Openvas است، دیگر رایگان نیست (به همین دلیل OpenVas ایجاد شد) و من این آموزش را با استفاده از نسخه آزمایشی رایگان Nessus Professional برای اوبونتو می نویسم و به شما نشان می دهم که چگونه Nessus را نصب کنید و با استفاده از آن شروع کنید.

Nessus پدر Openvas است، دیگر رایگان نیست (به همین دلیل OpenVas ایجاد شد) و من این آموزش را با استفاده از نسخه آزمایشی رایگان Nessus Professional برای اوبونتو می نویسم و به شما نشان می دهم که چگونه Nessus را نصب کنید و با استفاده از آن شروع کنید.

همه پورت ها را برای یافتن سرویس ها بررسی کنید: این گزینه سعی می کند سرویس هر پورت اسکن شده را پیدا کند.

SSL: این در مورد بررسی ایمنی SSL است. آسیبپذیریهای SSL زیادی گزارش شدهاند، اما نمیدانم هیچ کدام از آنها واقعاً از راه دور مورد سوء استفاده قرار گرفتهاند، و اگر اشتباه نکنم SSLهای ایمن را میتوان با sniffers در شبکههای محلی فریب داد، من این را نادیده میگیرم.

ارزیابی

Bruteforce: سعی خواهد کرد اعتبارنامه های bruteforce را انجام دهد، این گزینه امکان ادغام Hydra را فراهم می کند.

اسکادا:

برنامه های کاربردی وب:به ما امکان می دهد وب سایت هایی از جمله خزیدن، بررسی SQL و موارد دیگر را اسکن کنیم.

پنجره ها: از این گزینه برای اهداف ویندوز استفاده کنید.

بدافزار (دوباره): برای بدافزارها اسکن می کند.

گزارش

این بخش روش رسیدگی به نتایج را مشخص میکند، میتوانید گزینههای مختلفی را انتخاب کنید که روی خود اسکن تأثیر نمیگذارند، میتوانید انتخاب کنید تا اهداف را براساس IP یا نام دامنه، ویژگیهای قابل ویرایش گزارشها و موارد دیگر نشان دهید.

پیشرفته

بررسی ایمن: Nessus اسکن کمتر تهاجمی جمع آوری اطلاعات را از طریق گرفتن بنر انجام می دهد (اطلاعاتی که به طور ناخواسته توسط سیستم هدف ارائه شده است، نه PISHING).

گزینه های عملکرد: در اینجا ما می توانیم تعریف کنیم که نسوس چه تعداد آسیب پذیری را می تواند به طور همزمان بررسی کند ، یا چند هدف یا فاصله زمانی را بررسی کند.

راه اندازی اسکن

پیکربندی را که قبلاً تصمیم گرفته اید ذخیره کنید و صفحه بعدی سریع خواهد بود:

اسکن خود را انتخاب کنید و سپس کلیک کنید روی بیشتر (سمت راست روی بالای سایت) و “راه اندازی“و هنگامی که از آنها سؤال شد ، پرتاب را با کلیک بر روی تأیید کنید روی دکمه آبی “راه اندازی”

Nessus اسکن را آغاز می کند:

پس از اتمام آن، کلیک کنید روی اسکن و پنجره ای که نشان می دهد مقدار نتایج ظاهر می شود ، کلیک کنید. روی نوار رنگی برای دیدن نتایج

امیدوارم این آموزش مقدمه شما را با استفاده از Nessus شروع کرده و سیستم های خود را ایمن نگه دارید.

لطفا در صورت وجود مشکل در متن یا مفهوم نبودن توضیحات، از طریق دکمه گزارش نوشتار یا درج نظر روی این مطلب ما را از جزییات مشکل مشاهده شده مطلع کنید تا به آن رسیدگی کنیم

زمان انتشار: 1403-01-06 11:55:04